- A.LANs

- B.MANs

- C.WANs

- D.ATM

- A.Hipertext

- B.Web

- C.Html

- D.XML

- A.C

- B.Java

- C.perl

- D.SQL

- A.graphic-based

- B.char-based

- C.web-based

- D.text-based

- A.entity

- B.class

- C.state

- D.sequence

- 6

-

在下列程序代码中,函数init()和plus()的定义如下图所示,若a和x以引用方式传递信息,则函数init的返回值为(34);若a和x以传值方式传递信息,则函数。init的返回值为(35)。

(67)

- A.2

- B.3

- C.4

- D.5

- 7

-

(68)

- A.2

- B.3

- C.4

- D.5

- 8

-

(66)

- A.词法分析

- B.语法分析

- C.代码优化

- D.目标代码生成

- A.过程分析

- B.语义分析

- C.数据分析

- D.单词分析

- 10

-

(64)

- A.82ADH

- B.22BEH

- C.62BEH

- D.62ADH

- A.42ADH

- B.2011H

- C.6000H

- D.22BEH

- 12

-

(62)

- A.编辑

- B.文件

- C.工具

- D.插入

- 13

-

(60)

- A.PrintScreen

- B.Ctrl++PrintScreen

- C.Alt+PrintScreen

- D.Shift+PrintScreen

- A.编辑

- B.插入

- C.视图

- D.文件

- A.Alt

- B.Ctrl

- C.Shift

- D.Ctrl+Shift

- A.交换技术

- B.路由技术

- C.隔离技术

- D.隧道技术

- A.计算机的串口

- B.计算机的并口

- C.调制解调器上标有Phone的口

- D.调制解调器上标有Line的口

- A.包过滤技术

- B.应用级网关技术

- C.代理服务器技术

- D.NAT技术

- A.语法

- B.语义

- C.同步

- D.命令

- A.IEEE802.3

- B.IEEE802.4

- C.IEEE802.6

- D.IEEE802.5

- A.R-F

- B.n+R-F

- C.(R-F+1)mod n

- D.(n+R-F)mod n

- A.2<SUP>k</SUP>-1

- B.2<SUP>k</SUP>

- C.2<SUP>k+1</SUP>-1

- D.2<SUP>k</SUP>+1

- A.10

- B.11

- C.12

- D.不确定

- A.不允许有主行

- B.属性值不允许为空

- C.主键值不允许为空

- D.外键值不允许为空

- A.FOR SCORE>=90

- B.WHILE SCORE>=90

- C.WHERE SCORE>=90

- D.ORDER SCORE>=90

- A.CREATE INDEX SNINDEX WITH S(SN)

- B.CREATE UNIQUE INDEX SNINDEX ON S(SN)

- C.CREATE SNNIDEX ON S(SN)

- D.CREATE SNINDEX INDEX ON S(SN)

- A.π<SUB>A,D</SUB>(σ<SUB>R.C=S.C</SUB>(R×S))

- B.σ<SUB>R.C=S.C</SUB>(π<SUB>A,D</SUB>(R×S))

- C.σ<SUB>R.C=S.C</SUB>(π<SUB>D</SUB>(π<SUB>A</SUB>R)×S))

- D.σ<SUB>R.C=S.C</SUB>(π<SUB>A</SUB>R)×(π<SUB>D</SUB>S))

- A.用户

- B.应用程序员

- C.建立和维护数据库人员

- D.系统程序员

- A.关系模型

- B.层次模型

- C.网状模型

- D.概念模型

- A.详细设计

- B.需求分析

- C.编码

- D.概要设计

- A.估计成本

- B.费用分配

- C.需求控制

- D.时间估计

- A.可行性研究报告

- B.系统分析报告

- C.系统调查报告

- D.系统规划报告

- A.螺旋模型

- B.瀑布模型

- C.喷泉模型

- D.混合模型

- A.项目计划

- B.需求分析

- C.系统总体设计

- D.系统详细设计

- A.需求分析

- B.系统总体设计

- C.系统详细设计

- D.编码

- 36

-

(37)

- A.封装

- B.调用

- C.多态

- D.继承

- A.尽量使用3种基本控制结构来编程

- B.不要在同一行中写多个语句

- C.使用括号清晰的表达出逻辑表达式和算术表达式的运算次序

- D.尽量使用测试条件“非”

- 38

-

(36)

- A.并发

- B.多态

- C.封装

- D.继承

- 39

-

(35)

- A.实例

- B.图

- C.关系

- D.封装

- A.命令

- B.消息

- C.方法

- D.过程

- A.2

- B.3

- C.4

- D.5

- A.向量

- B.树

- C.图

- D.二叉树

- A.串是一种特殊的线性表

- B.串的长度必须大于零

- C.串中元素只能是字母

- D.空串就是空白串

- A.(42,40,45,55,80,85)

- B.(42,40,45,80,55,85)

- C.(40,42,45,55,80,85)

- D.(42,40,45,85,55,80)

- A.e/2

- B.e

- C.2e

- D.n+e

- A.2i-1

- B.2<SUP>i-1</SUP>

- C.2<SUP>i</SUP>

- D.2<SUP>1</SUP>-1

- A.顶点

- B.边

- C.图

- D.边或顶点

- A.索引表

- B.主文件

- C.索引表和主文件两部分

- D.查找表

- A.不能嵌套使用

- B.只能用来写简单程序

- C.已经用硬件实现

- D.只有一个入口和一个出口

- A.char sl[4]="abed";

- B.char s2[]="efg";

- C.char s3[2][3]={"abc","xyz");

- D.char s4[][]={'a','b','c'};

- A.COBOL

- B.PASCAL

- C.VC++

- D.ALGOL

- A.65,94,112,120,60

- B.60,65,94,112,120

- C.65,60,94,112,120

- D.65,120,94,65,112

- A.6

- B.8

- C.15

- D.22

- A.2

- B.3

- C.4

- D.5

- A.进程太多

- B.进程推进顺序非法

- C.资源竞争

- D.B和C都是

- A.时间片到

- B.出现中断事件

- C.被调度进程选中

- D.等待事件发生

- A.动态性

- B.虚拟性

- C.交互性

- D.多态性

- A.陷阱指令

- B.串操作指令

- C.处理机控制指令

- D.数据转换指令

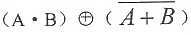

- A.恒为0

- B.恒为1

- C.当A、B取值相同时为1

- D.当A、B取值相同时为0

- A.2

- B.12

- C.15

- D.30

- A.2<SUP>8</SUP>

- B.2<SUP>10</SUP>

- C.2<SUP>2</SUP>

- D.2<SUP>18</SUP>

- A.地方标准代号

- B.标准发布序列号

- C.标准发布年代号

- D.标准发布机构号

- A.侵犯了乙和《软件学报》著作权

- B.侵犯了乙的著作权,但未侵犯《软件学报》的著作权

- C.侵犯了《软件学报》的著作权

- D.没有侵犯乙和《软件学报》的著作权

- A.假冒

- B.拒绝服务

- C.重放

- D.流量分析

- A.病毒

- B.特洛伊木马

- C.陷门

- D.旁路控制

- A.5

- B.42

- C.84

- D.22

- A.发送方

- B.接收方

- C.发送方和接收方

- D.发送方和接收方间的中间节点

- A.打印机

- B.复印机

- C.扫描仪

- D.绘图仪

- A.盘片号

- B.扇区号

- C.磁道号

- D.段号

- A.前者下溢,后者上溢

- B.两者都上溢

- C.两者都不会产生溢出

- D.前者上溢,后者下溢

- A.0101011.0111

- B.1101010.111

- C.1101010.0111

- D.0101011.111

- A.mailto:Webmaster@ceiaec.org

- B.Wmailto:master@ceiaec.org

- C.http:\\www.ceiaec.org

- D.http://www.ceiaec.org/

我

我

的结果是______。

的结果是______。