- 1

-

(88)

- A.painless

- B.painness

- C.paperless

- D.paperness

- 2

-

(87)

- A.update

- B.updated

- C.updates

- D.updating

- 3

-

(86)

- A.physical

- B.psycological

- C.spatial

- D.soirted

- 4

-

(85)

- A.common

- B.shared

- C.special

- D.specific

- 6

-

(83)

- A.网络管理者

- B.网管代理

- C.网络管理协议

- D.管理信息库

- 7

-

(82)

- A.网络管理者

- B.网管代理

- C.网络管理协议

- D.管理信息库

- A.分层

- B.管理者/代理

- C.客户机/服务器

- D.可伸缩

- 9

-

(80)

- A.不间断电源

- B.配线架

- C.信息插座

- D.地下管道敷设

- 10

-

(79)

- A.工作区子系统

- B.水平子系统

- C.垂直子系统

- D.管理子系统

- A.工作区子系统

- B.水平子系统

- C.垂直子系统

- D.管理子系统

- 12

-

(77)

- A.三层交换

- B.通信交换

- C.信元交换

- D.线路交换

- 13

-

(76)

- A.IP

- B.网络

- C.协议

- D.MAC

- A.端口

- B.MAC地址

- C.网络层协议

- D.IP组播

- 15

-

(74)

- A.物理

- B.逻辑

- C.机械

- D.硬

- A.物理

- B.逻辑

- C.机械

- D.硬

- 17

-

(72)

- A.ActionScript

- B.VBScript

- C.LiveScript

- D.CSS

- A.*.fla

- B.*.swf

- C.*.flp

- D.*.as

- 19

-

(70)

- A.芯径为10mm,光缆

- B.芯径为10mm,双绞线

- C.数据率为10Mbit/s,光缆

- D.数据率为10Mbit/s,双绞线

- A.RJ-45

- B.USB

- C.BNC

- D.RS-232

- 21

-

(68)

- A.应用层

- B.传输层

- C.19际层

- D.网络接口层

- A.应用层

- B.传输层

- C.网际层

- D.网络接口层

- A.高低

- B.跳变

- C.转换

- D.强弱

- 24

-

(66)

- A.高低

- B.跳变

- C.转换

- D.强弱

- 25

-

(64)

- A.50

- B.100

- C.90

- D.60

- A.32×10<SUP>6</SUP>bit/s

- B.32×10<SUP>7</SUP>bit/s

- C.10<SUP>7</SUP>bit/s

- D.3200bit/s

- A.G to G、G to B和G to E

- B.G to G、G to B和G to C

- C.G to E、G to B和G to C

- D.G to G、G to E和G to C

- A.mail.ah.edu.cn@spring

- B.spring@mail.ah.edu.cn

- C.spring$mail.ah.edu.cn

- D.mail.ah.edu.cn%spring

- A.保护自己的计算机

- B.验证Web站点

- C.避免他人假冒自己的身份

- D.避免第三方偷看传输的信息

- A.VTP Server可将VLAN的配置信息传播到本区域内其他所有交换机

- B.VTP Client不能建立、删除和修改VLAN配置信息

- C.VTP Transparent不传播也不学习其他交换机的VLAN配置信息

- D.在一个VTP域内,可设多个VIP Server、VIP Client和VIP Transparent

- A.使用控制端口配置

- B.使用AUS端口连接一如MODEM,通过拨号远程地配置路由器

- C.使用E-mail方式远程登录到路由器上配置路由器

- D.使用TFTP服务,以复制配置文件、修改配置文件的形式配置路由器

- A.选择“单机”,即针对某个IP地址实施限制

- B.选择“一组计算机”,即针对某一网络标识实施限制

- C.选择“域名”,即针对某一域名实施限制

- D.选择“用户名”,即针对某一用户名实施限制

- A.ipconfig/endlease

- B.ipconfig/release

- C.route/release

- D.route/endlease

- A./etc/host.conf

- B./etc/mtools.conf

- C./etc/resolv.conf

- D./etc/lilo.conf

- A.type

- B.cp

- C.dir

- D.more

- A.DHCP

- B.HTTP

- C.IIS

- D.DNS

- A.文件所有者有写权限

- B.同组用户有写权限

- C.其他用户有写权限

- D.所有用户都有写权限

- A.正常工作

- B.速度加快

- C.不能工作

- D.速度变慢

- A.netsat

- B.ping

- C.ipconfig

- D.tracert

- A.硬件的Sniffer被称为网络分析仪

- B.Sniffer可以防止黑客攻击网络

- C.设成混杂工作模式的网卡的数据可以经由Sniffer接收下来

- D.Sniffer能够监视网络,统计网络流量

- A.在同一子网

- B.在同一个工作组

- C.在同一个域内

- D.作为同一团体成员

- A.UDP协议效率较高,用它实现网络管理不会太多地增加大网络负载

- B.TCP协议不可靠,SNMP报文容易丢失

- C.UDP协议需要连接,TCP协议不需要连接

- D.UDP协议可靠,所以传输SNMP报文更容易

- A.202.120.66.68域名服务器

- B.11.2.8.6域名服务器

- C.202.113.16.10域名服务器

- D.不能确定,可以从这3个域名服务器中任选一个

- A.配置管理

- B.故障管理

- C.安全管理

- D.性能管理

- A.操作系统型

- B.外壳型

- C.源码型

- D.入侵型

- A.两者没有区别

- B.防火墙安装在网络外部

- C.实时入侵检测能够对付内部攻击

- D.防火墙主要是防止内部网络攻击

- A.过滤数据包

- B.路由技术

- C.应用层代理

- D.清除病毒

- A.对称加密的密钥长,容易被破解

- B.对称加密的加密密钥可以公开,而解密密钥必须保密

- C.非对称加密算法保密性好,适合对文件加密

- D.非对称加密的加密密钥可以公开,而解密密钥必须保密

- A.身份认证技术

- B.信息摘要技术

- C.防火墙技术

- D.加密技术

- A.A1

- B.B1

- C.B2

- D.B3

- A.机密性

- B.完整性

- C.可用性

- D.可审计性

- A.title

- B.style

- C.italic

- D.science

- A.<input type="text"name="T1"size="20">

- B.<textarea rows="1"name="T1"cols="20"></textarea>

- C.<inputtype="radio"value="T1"checkedname="R1">

- D.<select size="1"name="T1"></select>

- A.性别:<input name="rbsex"type="radio"value="男"checked="cbecked"/>男<input name="rbsex"type="radio"value="女"/>女

- B.性别:<input name="rbsex"type="radio"value="男"checked="checked"/>男<input name="rbsex"type="checkbox"value="女"/>女

- C.性别:<input name="rbsex"type="checkbox"value="男"checked="checked=">男<input name="rbsex"type="radio"value="女"/>女

- D.性别:<input name="rbsex"type="checkbox"value="男"checked="checked=">男<input name="rbsex"type="checkbox"value="女"/>女

- A.<htm1>

- B.<title>

- C.<br>

- D.<p>

- A.前者是在网页中直接显示图片,后者是将图片链接到网页

- B.前者是将图片链接到网页,后者是在网页中直接显示图片

- C.两者都是在网页中直接显示图片

- D.两者都是将图片链接到网页

- A.衰减量

- B.近端串扰

- C.传输延迟

- D.回波损耗

- A.这幅图像数据和这段音乐数据都存储在indcx.htm1文件中

- B.这幅图像数据存储在indcx.html文件中,而这段音乐数据以独立的文件存储

- C.这段音乐数据存储在indcx.htm1文件中,而这幅图像数据以独立的文件存储

- D.这幅图像数据和这段音乐数据都以独立的文件存储

- A.路由器

- B.以太网交换机

- C.中继器

- D.网卡

- A.802.11a

- B.802.11b

- C.802.11g

- D.802.11b和802.11g

- A.300米

- B.550米

- C.3000米

- D.5000米

- A.TCP连接

- B.网络连接

- C.数据连接

- D.IP连接

- A.物理层

- B.数据链路层

- C.网络层

- D.传输层

- A.10.0.11.0/25

- B.10.0.11.0/26

- C.10.0.11.64/25

- D.10.0.11.64/26

- A.商业组织

- B.教育机构

- C.政府部门

- D.非赢利性组织

- A.A类

- B.C类

- C.D类

- D.E类

- A.双协议栈

- B.多协议栈

- C.协议路由器

- D.隧道技术

- A.ARP的作用是将IP地址转换为物理地址

- B.ARP的作用是将域名转换为IP地址

- C.ARP的作用是将IP地址转换为域名

- D.ARP的作用是将物理地址转换为IP地址

- A.255.255.255.192

- B.255.255.255.224

- C.255.255.255.240

- D.255.255.255.248

- A.TCP和ICMP

- B.IP和FTP

- C.TCP和UDP

- D.ICMP和UDP

- A.都工件在OSI参考模型中的物理层

- B.都容易产生广播风暴

- C.集线器每个端口独占一条带宽

- D.交换机每个端口独占一条带宽

- A.WDM

- B.TDM

- C.CDMA

- D.STDM

- A.1Mbps

- B.10Mbps

- C.1.544Mbps

- D.2.048Mbps

- A.高电平

- B.比特开始和中间均跳变

- C.只在比特中间跳变

- D.低电平

- A.300

- B.600

- C.800

- D.1000

- A.较高的传输率、较长的传输距离、较高的成本

- B.较低的传输率、较短的传输距离、较高的成本

- C.较高的传输率、较短的传输距离、较低的成本

- D.较低的传输率、较长的传输距离、较低的成本

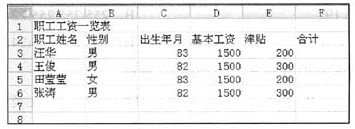

- A.=AVG(D3+D4+D5+D6)

- B.=COUNT(D3,D4,D5,D6)

- C.=AVG(D3,D4,D5,D6)

- D.=SUM(D3:D6)

- A.计算机程序

- B.程序设计说明书

- C.用户手册

- D.程序设计思想

- A.先来先服务

- B.最高响应比优先

- C.优先级法

- D.短作业优先

- A.可以是任何文件或文件夹

- B.只能是可执行的程序或程序组

- C.只能是单个文件

- D.只能是程序文件和文档文件

- A.MTBF反映了系统的可靠性

- B.MTTR反映了系统的故障率

- C.MTTR反映了系统的安全性

- D.MTTR反映了保密性

- A.MPEG-1

- B.H.261

- C.MPEG-2

- D.MPEG-4

- A.死循环

- B.数据下标越界

- C.非法标识符

- D.运算符与运算对象类型不匹配

- A.5

- B.42

- C.84

- D.22

- A.直接寻址

- B.寄存器寻址

- C.寄存器间接寻址

- D.存储器间接寻址

- A.指令长度固定

- B.指令种类少

- C.寻址方式少

- D.不适合流水线操作

- A.程序计数器PC

- B.累加器

- C.数据寄存器

- D.基地址

- A.01011011.0111

- B.1101010.11

- C.1101010.0111

- D.0101011.111

我

我